-

- Home

-

- 1 of 5

Enmig dels temes que ocupen les portades de diaris —Iran, Ucraïna, hantavirus, etc.—, les darreres setmanes hem vist un seguit de notícies sobre avenços en ciberseguretat que val la pena posar en context perquè posen de manifest com la recerca de frontera pot tenir efectes tan immediats com en el futur.

El model Mythos d’Anthropic

Els mitjans generalistes han parlat de Mythos, el darrer model d’intel·ligència artificial (IA) de l’empresa Anthropic. Té capacitats avançades no només per detectar errors de ciberseguretat en les aplicacions i els sistemes informàtics, sinó també per proposar estratègies per treure’n profit, i així poder atacar governs i empreses a gran escala. Anthropic és una de les empreses emergents d’intel·ligència artificial amb una activitat més intensa i visible en l’espai de l’impacte social de la IA i s’ha fet famosa, més enllà dels cercles geeks, quan fa poc es va negar a cedir davant les exigències del Pentàgon en relació amb l’ús dels seus productes en certes circumstàncies sense restriccions.

L’amplitud i rellevància de les implicacions de ciberseguretat que es deriven de les capacitats de Mythos han dut Anthropic no a llançar aquest model comercialment, com solen fer les empreses punteres d’IA amb els nous models que desenvolupen, sinó a posar-lo a disposició d’un nombre limitat de grans empreses proveïdores de programari i serveis informàtics (com ara Microsoft, Apple, Google, Cisco o Palo Alto), així com bancs nord-americans, per ajudar-los a resoldre el màxim nombre possible d’errors en els seus productes abans que no siguin explotats per ciberdelinqüents, dins del marc de l’anomenat projecte Glasswing. Curiosament, la disputa entre Anthropic i el Pentàgon no hauria estat obstacle perquè la National Security Agency (NSA) també estigués usant Mythos. D’altra banda, segons va informar Bloomberg, malgrat la política d’accés selectiu imposada per Anthropic, Mythos no hauria trigat a arribar també a les mans d’usuaris no autoritzats.

Queda per veure fins a quin punt els grans proveïdors hauran estat capaços d’apedaçar els seus productes gràcies a Mythos abans que els ciberdelinqüents no l’aprofitin per atacar sistemes governamentals o corporatius, probablement. En tot cas, aquesta notícia demostra com un projecte de frontera d’IA, és a dir, un projecte que treballa amb els sistemes d’intel·ligència artificial més avançats que existeixen en aquell moment pot tenir impacte immediat i a gran escala per a la ciberseguretat, en una societat com la nostra cada vegada més connectada.

El «Dia Q» i NIS2

Si la IA en general, i Mythos en particular, és un tema que la majoria d’empreses tenen al cap pel seu possible impacte a curt termini sobre la seva ciberseguretat, la computació quàntica és un exemple de manual de tecnologia amb un impacte disruptiu a llarg termini. Efectivament, fa més de 30 anys que Peter Shor va demostrar que un ordinador quàntic seria capaç de trencar els mecanismes bàsics sobre els quals descansa la transmissió segura de dades de la vida moderna: la criptografia de clau pública basada en els algoritmes RSA o de corbes el·líptiques (EC). Malgrat aquesta certesa teòrica, durant molt de temps empreses i organitzacions han passat per alt aquest risc a partir del raonament que «si no hi ha ordinadors quàntics, llavors no hi ha perill».

Les organitzacions que pensen així situen el risc associat a la computació quàntica en el marc d’un model basat en el «Dia Q»: el dia que un ordinador quàntic podrà efectivament trencar una clau RSA de mida similar a les que fem servir avui en dia per protegir les comunicacions, típicament una clau RSA-2048.

Ja vam comentar en aquest blog, però, que aquest raonament està equivocat: la gran majoria d’entitats manipulen dades que han de mantenir protegides durant molt de temps, com ara les dades personals dels seus empleats, dades mèdiques de pacients, o informació confidencial de clients i proveïdors. Doncs bé, molt abans que no arribi el «Dia Q», és possible que un pirata informàtic ataqui una entitat per extreure’n una còpia encriptada d’aquestes dades amb l’objectiu de guardar-les fins que no arribi aquest «Dia Q» i llavors desencriptar-les. És el que s’anomena un ciberatac harvest now, decrypt later o ciberatac recull avui, desencripta més endavant.

De fet, la Comissió Europea considera que aquests tipus d’atac probablement ja estan passant ara, tal com recull en la seva proposta per revisar la Directiva NIS2 del gener del 2026. Aquesta revisió de la regulació europea eleva clarament als consells d’administració la necessitat i obligació legal de protegir-se davant de riscos associats a una criptografia no preparada per encarar atacs d’ordinadors quàntics actuals o futurs.

Una curiositat: la denominació Dia Q, o de vegades Y2Q, és per analogia amb la de Y2K per al problema de l’any 2000, segons el qual el dia 1 de gener de 2000 milers de programes existents a l’època podien començar a fallar massivament perquè no estaven preparats per treballar amb dates més enllà de 1999, cosa que podia tenir conseqüències desastroses, per exemple, per a càlculs financers o en infraestructures crítiques.

L’horitzó del ciberrisc quàntic

La importància del compliment amb les regulacions de ciberseguretat i del risc d’atacs harvest now, decrypt later no ha d’obstaculitzar mantenir un ull en l’arribada del «Dia Q». Predir exactament quan arribarà és difícil, i el sentiment general fins fa poc ha estat que no seria abans del 2035, en part perquè s’ha vist difícil d’implementar mesures contra aquest risc que estiguin àmpliament disponibles abans d’aquesta data. Així ho recull per exemple l’informe Quantum Threat Timeline 2025, publicat a inicis de març del 2026 pel Global Risk Institute. Segons aquest informe, basat en entrevistes fetes a finals de 2025, els experts situen entre el 5% i el 15% la probabilitat que una clau RSA-2048 sigui trencada per un ordinador quàntic en menys de 5 anys, és a dir, abans del 2030.

El mateix horitzó temporal se segueix dels calendaris de transició definits per diversos governs arreu del món —dels Estats Units a la Unió Europea, passant per Alemanya, Canadà o el Regne Unit—, que preveuen desaconsellar l’ús dels algoritmes RSA i EC a partir del 2030, i considerar-los invàlids a partir del 2035. No és una exageració dir que per a moltes empreses i organitzacions, naturalment preocupades per l’impacte immediat de problemes de la cadena de subministrament arran del bloqueig de l’estret d’Ormuz, aquestes dates semblen estar en un futur remot.

El «Dia Q» està més a prop que no pensàvem

És davant d’aquests calendaris que cal situar dues “bombes” que han sacsejat la comunitat de les tecnologies quàntiques, ambdues caigudes el 31 de març. D’una banda, l’empresa emergent Oratomic, en col·laboració amb Caltech i la Universitat de Berkeley, ha publicat una recerca trencadora: han demostrat que es podria executar l’algoritme de Shor i trencar una clau de tipus EC en poc més d’una setmana emprant uns 26.000 qbits atòmics, i unes xifres potser 10 vegades més grans per trencar una clau RSA-2048. Cal dir que aquestes xifres ens haurien semblat ciència-ficció fa un any, ja que les estimacions anteriors parlaven de milions de qbits i mesos de càlcul. D’altra banda, investigadors de Google, les universitats de Berkeley i Stanford i la Fundació Ethereum, han anunciat una possible implementació de l’algoritme de Shor, que és deu vegades més eficient que qualsevol mètode anterior.

Conjuntament, aquests avenços de recerca han fet avançar entre 1 i 3 anys l’arribada del «Dia Q». Certament, no existeix encara cap ordinador quàntic amb aquesta quantitat de qbits, ni la capacitat per executar un càlcul tan complex durant dies o setmanes ininterrompudament. Però la veritat és que els avenços en algoritmes han portat a reduir en més d’un factor 1.000 el nombre de qbits necessaris per implementar l’algoritme de Shor —i amb l’ajuda de la IA per millorar els nostres algoritmes quàntics, només podem esperar que aquestes prediccions s’escurcin encara més.

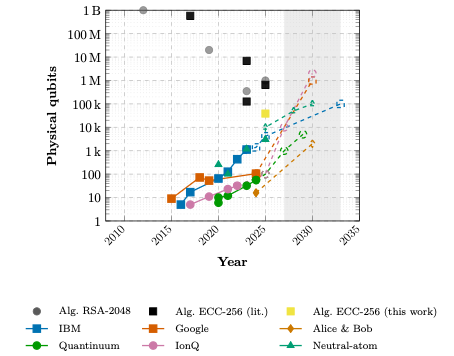

Aquesta idea queda més ben expressada amb una imatge, com és la figura següent. Aquesta mostra a la vegada el nombre de qbits necessaris per trencar una clau RSA-2048 (cercles grisos) o ECC-256 (quadrats negres) amb el nombre de qbits disponibles en maquinari de diversos proveïdors (símbols en colors): veiem que els dos conjunts de punts es poden creuar tan aviat com l’any 2030.

Tot plegat indica que la possibilitat que un ordinador quàntic capaç de trencar la criptografia actual arribi abans de l’any 2030 ja no és pura fantasia, per bé que queda molta feina per fer per part de les empreses a la frontera d’aquest sector. Com diu el CEO d’Oratomic, Dolev Bluvstein, el que abans crèiem que trigaria dècades, ara podria ser una realitat abans que acabi aquesta mateixa dècada.

Figura 1: Nombre de qbits necessaris per trencar una clau mitjançant l’algoritme de Shor. Font: Dallaire-Demers et al. (2026)

Què podem fer per protegir-nos d’aquest risc?

Com a ciutadans, el més important és estar informats i, en la mesura del possible, fer pressió als nostres governs i les empreses amb què tractem per assegurar-nos que prenen les mesures tècniques i legals per mantenir les nostres dades segures, ara i en el futur. Per a les empreses, grans i petites, la prioritat ha de ser entendre el possible impacte en les seves diferents àrees de negoci, incloure’l en el seu pla de gestió de riscos, i definir plans i calendaris concrets per adoptar la nova criptografia postquàntica, de manera coordinada amb els seus proveïdors de tecnologies de la informació i les comunicacions. Dels governs, cal esperar-ne diligència en la protecció de les dades dels ciutadans que gestionen, claredat en els calendaris i les regulacions que estableixin, i suport tècnic i, fins on sigui possible, financer per facilitar que les empreses, especialment les pimes, tinguin la informació que requereixin i els mitjans per adoptar la nova criptografia, protegint així el nostre teixit empresarial així com les dades de ciutadans que aquestes empreses gestionen.